Ghost Passwords

Bonjour les amis, on se retrouve pour un nouvel article qui n’est pas un tuto pour « Comment utiliser Ghost Password » car je ne le sais pas, mais on m’a dit qu’il est… TOUT SIMPLEMENT FABULEUX...

View ArticleDécryptage d’algorithmes avec Hash1.0

Bonjour à tous et à toutes, je vous présente aujourd’hui un logiciel de décryptage d’algorithmes de type MD5, SHA-1, SHA-256, SHA-512, RIPEMD160. Ce logiciel peut décrypter un fichier que vous...

View Article5 addons Firefox que tout bon hackeur doit posséder

Bonjour à tous et à tous et à toutes, je vais aujourd’hui vous présenter 5 addons de Firefox que tout bon hackeur doit posséder. Dans l’environnement Firefox et Mozilla, entre autres, un addon est une...

View ArticleUn navigateur de hackeur ? Pff, j’aimerais bien voir ça !

Eh oui, c’est bien vrai, certains hackeurs (comme moi ) utilisent un navigateur nommé Mantra. Mantra est une collection d’outils libres et open source intégrée dans un navigateur web, il est très...

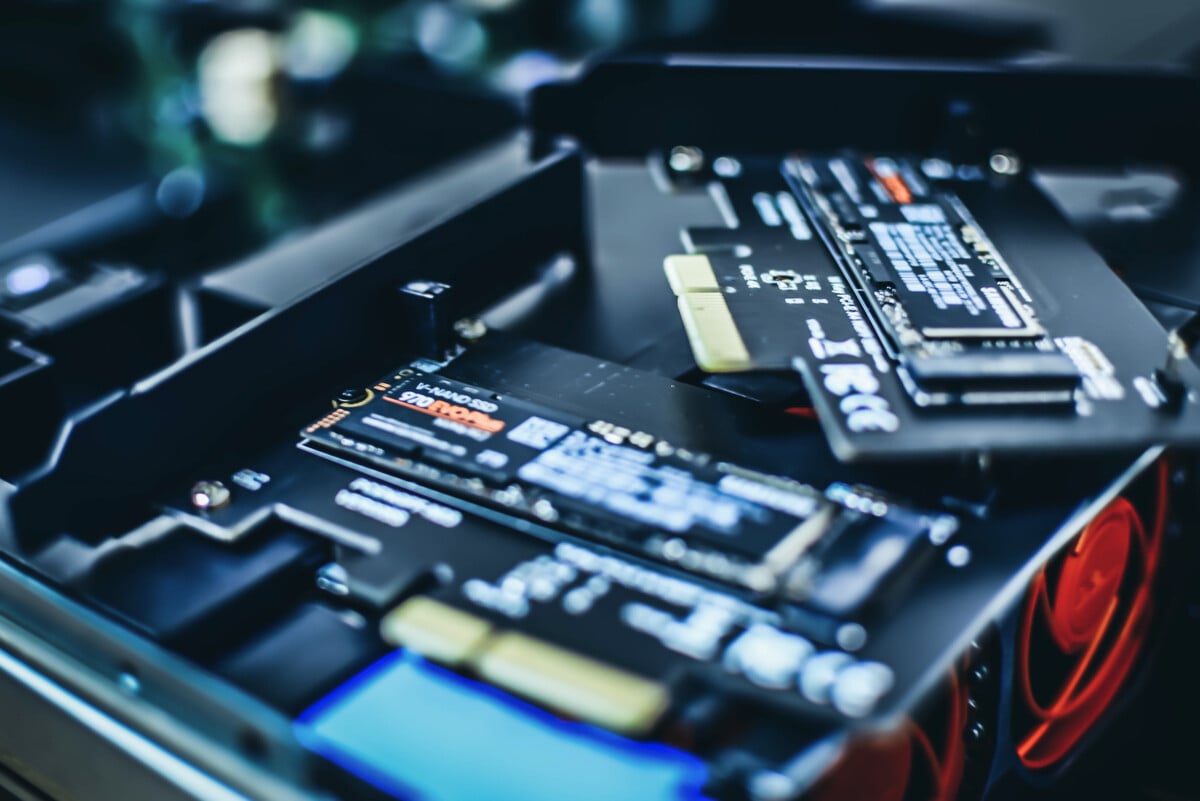

View ArticleQuelques outils de Hacking

Exploits, monitoring de réseau Wi-Fi, cassage de mot de passe, injection de code, sniffing, audit de vulnérabilité, 10 outils incontournables pour l’audit et les tests d’intrusion. Metasploit, John...

View ArticleComment bien utiliser Metasploit ?

Bonjour à tous. Aujourd’hui je vous présente un nouvel article visant à vous expliquer comment bien utiliser Metasploit. Metsploit est un outil pour le développement et l’exécution d’exploits contre...

View ArticleSortie de Kali Linux, successeur de BackTrack 5

Bonnes nouvelles pour les hackers et les fans de BackTrack, la version 6 est enfin sortie ! Dans ces 7 dernières années, nous avons vu cinq versions impressionnantes de BackTrack Linux. Mais cette...

View Article